Sécurité

Comment Filarr protège vos données : fichiers chiffrés sur votre disque, architecture KEK/FEK, sync cloud optionnelle avec chiffrement de bout en bout.

Architecture KEK / FEK

Filarr utilise un système à deux niveaux de clés. Chaque fichier est chiffré avec sa propre File Encryption Key (FEK) en AES-256-GCM. Toutes les FEK sont elles-mêmes chiffrées par une Key Encryption Key (KEK), dérivée de votre mot de passe via PBKDF2. Si une FEK est compromise, seul ce fichier est exposé — pas le reste de vos données.

Votre mot de passe reste chez vous

Tout le chiffrement et le déchiffrement se font sur votre machine. Votre mot de passe ne quitte jamais votre appareil — ni votre clé maître sous sa forme utilisable. Quand la sync cloud est activée, seuls des blobs chiffrés sont stockés sur nos serveurs (Cloudflare R2, UE), aux côtés d’une copie de votre clé chiffrée par votre mot de passe. Nous ne pouvons pas lire vos fichiers — ce n’est pas une politique, c’est un fait technique.

Double authentification (TOTP)

Optionnelle depuis Paramètres > Sécurité dans l'application. Compatible avec toute app TOTP standard (Authy, Google Authenticator, 1Password, Bitwarden). Au login : mot de passe, puis code à 6 chiffres. 8 codes de secours à usage unique sont générés à l'activation pour ne pas vous bloquer en cas de perte de votre appareil TOTP.

Le secret TOTP est stocké côté serveur (c'est nécessaire pour vérifier les codes) mais ne donne aucun accès à vos fichiers — il protège uniquement la connexion à votre compte. Votre mot de passe reste la seule clé qui déverrouille le chiffrement de vos données.

- TOTP RFC 6238 (SHA-1, 6 chiffres, période 30 s)

- Toutes les apps TOTP : Authy, Google Authenticator, 1Password, Bitwarden

- 8 codes de secours à usage unique, hashés côté serveur

- Rate-limité à 10 tentatives / 15 min / IP

Modèle de menace

Puisque vos données en clair ne quittent jamais votre machine — et que la copie de votre clé stockée chez nous est inutilisable sans votre mot de passe — le modèle de menace de Filarr est fondamentalement différent de celui d’un service cloud classique. Les principales menaces sont l’accès physique à votre appareil, la perte de votre mot de passe, et un mot de passe trop faible qui serait vulnérable au brute-force si nos serveurs étaient compromis (raison pour laquelle nous recommandons fortement un gestionnaire de mots de passe).

- Accès physique à l’appareilProtégé par le chiffrement AES-256-GCM

- Perte du mot de passeRécupérable via phrase de récupération uniquement

- Malware sur l’appareilClés en mémoire uniquement pendant l’utilisation

- Vol de disque durDonnées illisibles sans mot de passe

- Attaque par force brutePBKDF2 avec itérations élevées

- Prise de contrôle de compte en ligneProtégé par 2FA TOTP optionnel

Ce que ça change concrètement

Le chiffrement n’a de valeur que s’il vous protège dans les situations qui arrivent vraiment.

Votre ordinateur est volé

Vos fichiers sont chiffrés avec AES-256-GCM. Sans votre mot de passe vault, ils sont illisibles — même avec un accès total au disque. Le voleur récupère un disque chiffré, pas vos documents.

Une fuite de données chez l’hébergeur

Filarr ne stocke que des blobs chiffrés sur nos serveurs. Vos fichiers sont chiffrés sur votre appareil avant l’upload. Même si notre stockage est compromis, les attaquants récupèrent du texte chiffré illisible.

Une demande légale pour vos données

Si Filarr reçoit une demande légale, nous ne pouvons transmettre que des blobs chiffrés — fichiers et copie chiffrée de votre clé. Sans votre mot de passe, rien n’est déchiffrable ; et nous ne voyons jamais votre mot de passe. Ce n’est pas une politique — c’est un fait technique.

Vous oubliez votre mot de passe

C’est le coût du chiffrement de bout en bout. Votre clé est protégée par un dérivé de votre mot de passe (PBKDF2-SHA-512, 600 000 itérations), et votre mot de passe ne nous est jamais transmis — si vous le perdez, nous ne pouvons pas récupérer vos données. Nous recommandons un gestionnaire de mots de passe et d’exporter une clé de secours depuis Paramètres > Sécurité.

Et si Filarr voulait lire vos données ?

Nous ne pouvons pas. Vos fichiers sont chiffrés avec une clé aléatoire, elle-même protégée par une clé dérivée de votre mot de passe via PBKDF2-SHA-512 avec 600 000 itérations. Nous stockons cette clé sous forme chiffrée pour permettre le multi-appareil, mais nous ne voyons jamais votre mot de passe — donc nous ne pouvons jamais la déverrouiller. Nos serveurs ne voient que des octets aléatoires.

Votre connexion tombe en plein travail

Filarr est local-first. Tout fonctionne hors ligne — notes, fichiers, graph, canvas. Les modifications se synchronisent automatiquement à la reconnexion. Aucune connexion requise pour accéder à vos fichiers.

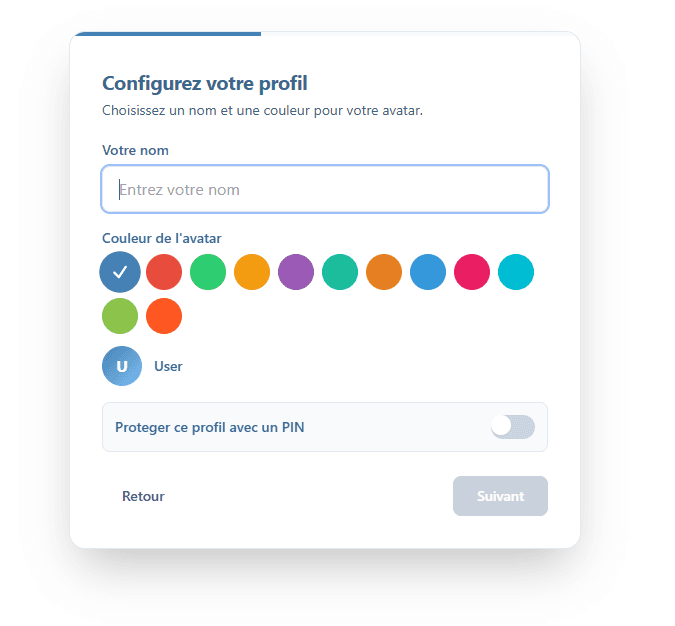

Isolation multi-profil

Chaque profil dans Filarr a son propre ensemble de clés de chiffrement. Les données d’un profil « Perso » sont complètement isolées de celles d’un profil « Client A ». Même si un profil est compromis, les autres restent protégés.

Ce sur quoi nous travaillons encore

La synchronisation cloud est disponible avec chiffrement de bout en bout — vos fichiers sont chiffrés sur votre appareil avant l’upload. Le client desktop est désormais publié sur GitHub sous Business Source License 1.1 : vous pouvez lire le code et vérifier les claims cryptographiques directement, plutôt que de nous faire confiance sur parole. Un audit de sécurité indépendant est prévu. Il n’y a pas encore de certification SOC2 ou HIPAA.

Même garantie pour le partage de fichiers

Filarr Send applique le même chiffrement AES-256-GCM. La clé reste dans l’URL, jamais sur nos serveurs.